Selam arkadaşlar, bugün Comodo ekibi tarafından analiz edilmiş olan Maze fidye yazılımından bahsedeceğim. Başlamadan önce bilmeyen arkadaşlar için fidye yazılımları nedir ufak bir giriş yapayım.

Fidye yazılımları kısaca hedef sistemdeki dosyaları güçlü bir şifreleme algoritması ile şifreler ve şifrelemenin çözülebilmesi için hedeften ücret talep eden zararlı yazılımlardır. Güçlü bir şifreleme kullanılması halinde verilerin şifresi çözülememektedir ve bu da yedekleme yapmayan şirketler için tehlikeli bir saldırı yöntemi olmaktadır. Bazı şirketler verilerini kurtarmak için saldırganlara ödeme yapıyor fakat verilerini geri alamayabiliyorlar, bazı şirketler ise verilerini kaybederek yollarına devam ediyor. Maze geliştiricileri ise fidye yazılım sektörüne bir yeni özelik ekleyerek ödeme yapmadıkları taktirde verilerini kamuya açıklayacaklarını belirtiyor ve web sitelerinde ödeme yapmamış olan şirketlerin listelerini yayınlıyorlar. Hastaneler, finans kurumları vb. gibi kuruluşların verilerinin kamu ile paylaşılması, rakiplerine satılması, itibar kaybı veya doğrudan Kişisel Verilerin Korunması Kanunu kapsamında cezalandırılması gibi kritik durumlar söz konusu olabilmektedir. FBI Maze zararlı yazılımını büyük bir tehdit olarak gördü ve hakkında tüm şirketlere uyarı yayınladı.

Maze Ransomware nedir?

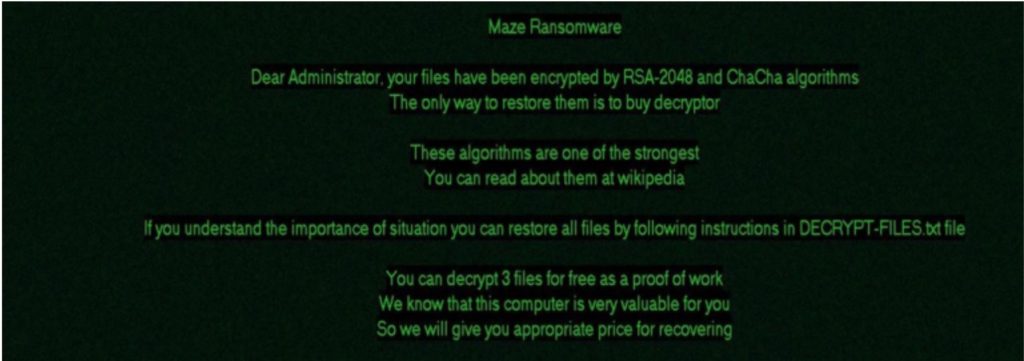

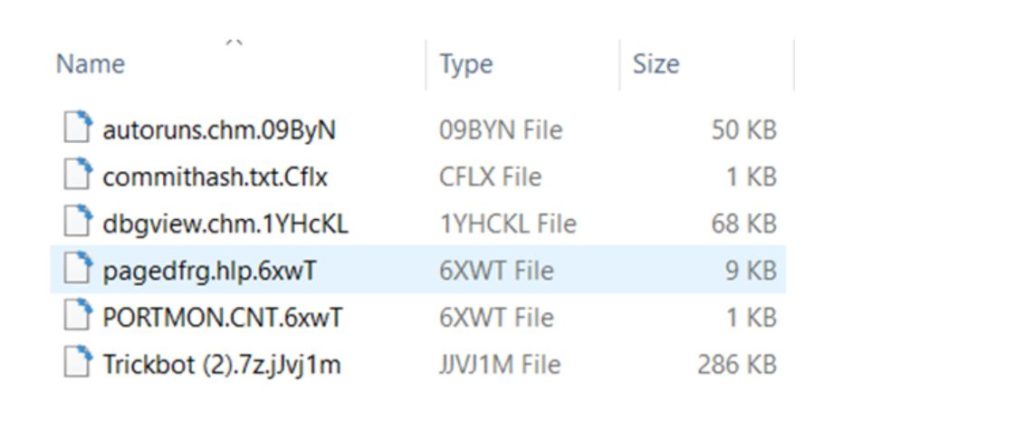

Daha önce ChaCha olarak bilinen fidye yazılımları, e-posta eklerine koyulan dosyalar, Spleevo ve Fallout gibi istismar kitleri veya zayıf parola kullanılan RDP bağlantıları ile yayılmaktaydı. Hedefteki diskteki tüm verileri RSA-2048 ve chachac20 şifrelemesi ile şifreliyor ve ardından verilerin şifresinin çözülebilmesi için ödeme talep ediyor. Aşağıdaki ekran görüntüsü Maze fidye yazılımının şifreli dosyalara eklediği çeşitli dosya uzantılarını göstermektedir.

Fidye yazılımı sonrasında hedefin masaüstüne bir fidye mesajı oluşturuyor. Comodo güvenlik araştırmacılarına göre fidye yazılımının bağlantı gerçekleştirdiği ilk 5 sunucunun Rusya, Polonya, Türkiye, Hollanda ve Avusturya olduğu belirtildi.

Maze Fidye Yazılımının Anatomisi

Analiz üç bölümden oluşmaktadır:

1-) IP listesi, web uzantıları ve şifrelenmiş web adresleri

2-) Dosya şifreleme işlemleri

3-) Şifre çözme notları ve şifre çözme bağlantıları

IP Listesi, Web Uzantıları ve Şifrelenmiş Web Adresleri

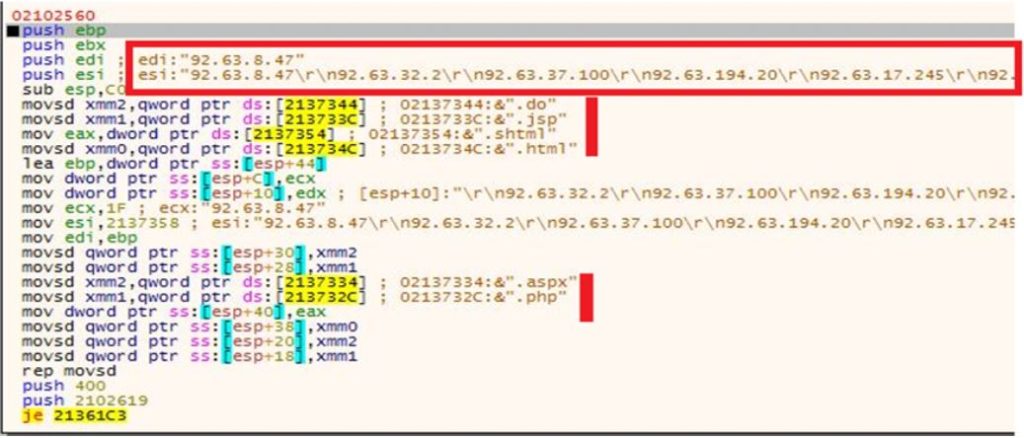

Maze fidye yazılımının dağıtılmasında kullanılan sunucuların tespit edilebilen IP adresleri aşağıdadır:

92.63.8.47

92.63.32.2

92.63.37.100

92.63.194.20

92.63.17.245

92.63.32.55

92.63.11.151

92.63.194.3

92.63.15.8

92.63.29.137

92.63.32.57

92.63.15.56

92.63.32.52

92.63.15.6

Blue team tarafında çalışan arkadaşlarımızın firewall üzerinden yukarıdaki IP adreslerine giden/gelen tarafiğin bloklanması tavsiye ederim.

Ayrıca altı sabit web uzantısının kullanıldığı tespit edilmiştir.

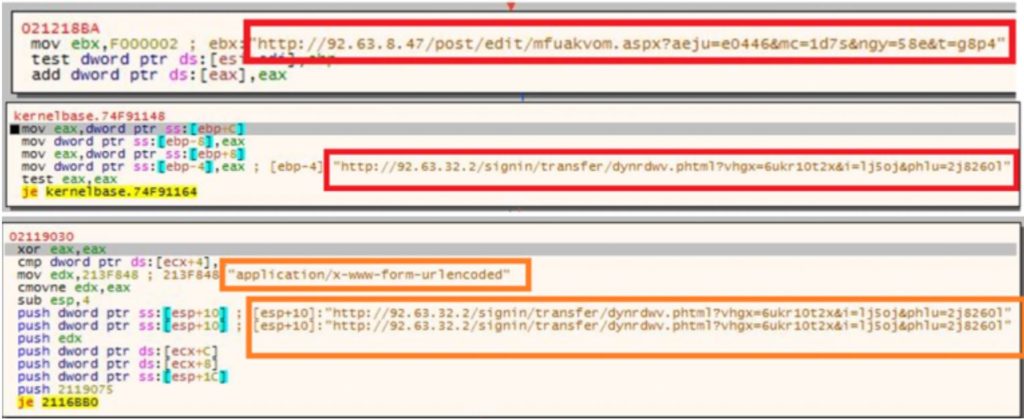

Maze aşağıdaki URL oluşumlarını kullanır (Post/Edit ve Siginin/Transfer)

Dosya Şifreleme İşlemi:

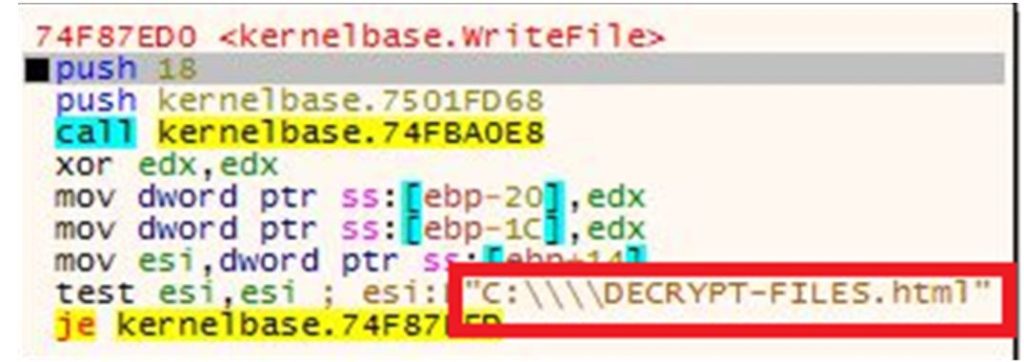

Maze, hedef makinenin sürücüsündeki tüm dosyaların/klasörlerin bir envanterini oluşturur ve bunları “DECRYPT-FILES.html” adlı bir dosyada listeler.

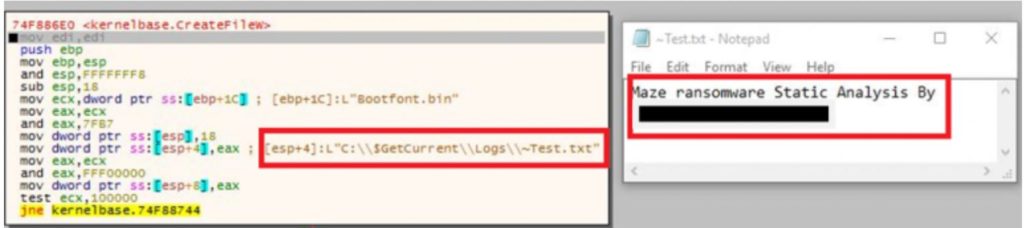

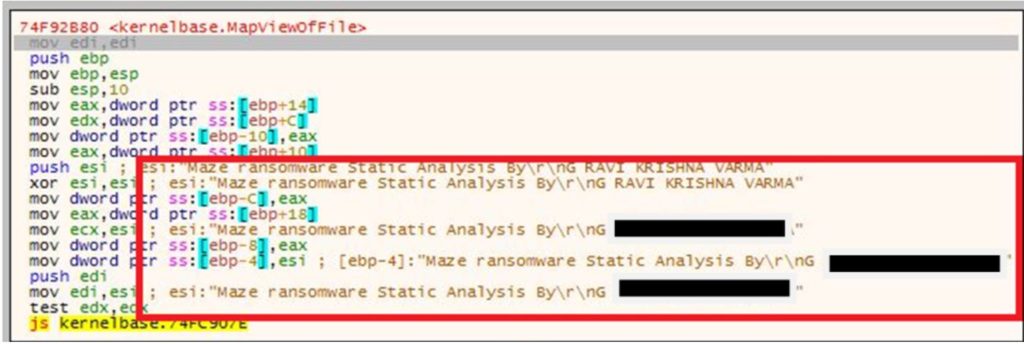

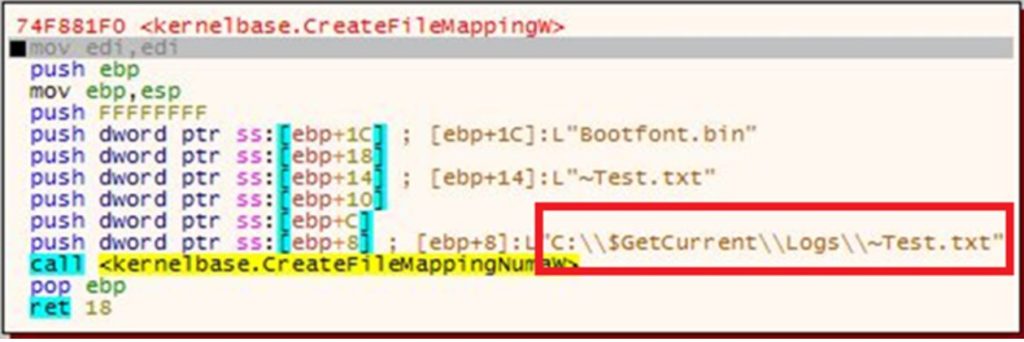

Comodo ekibi şifreleme işlemini anlayabilmek için test.txt dosyası oluşturarak test işlemi gerçekleştirdi. Fidye yazılımı Test.txt dosyasını şifrelerken CreateFileW, ReadFile, CreateFileMappingW ve MapViewOfFile API’lerini çağırdığı tespit edildi.

Aşağıdaki ekran görüntüsü şifreleme işlemi yapılmadan önce zararlı yazılımın dosyanın içeriğini okuduğunu göstermektedir.

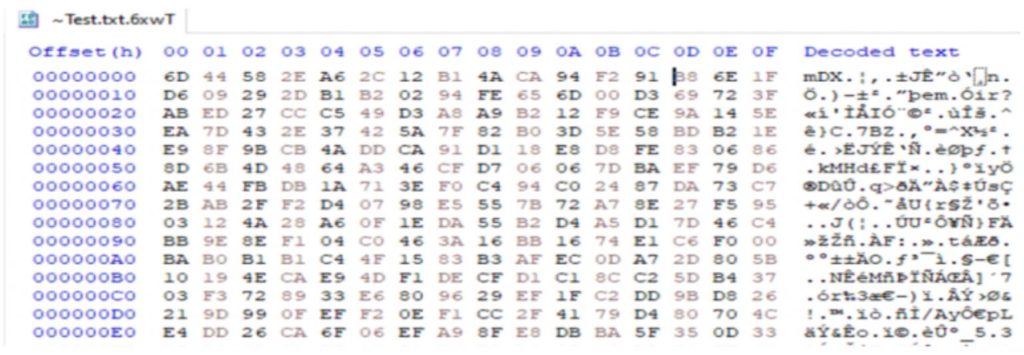

Şifreleme işlemi yapıldıktan sonra dosyanın Hex-Dump dökümü aşağıdaki gibidir.

Şifre Çözme Notları ve Şifre Çözme Bağlantıları

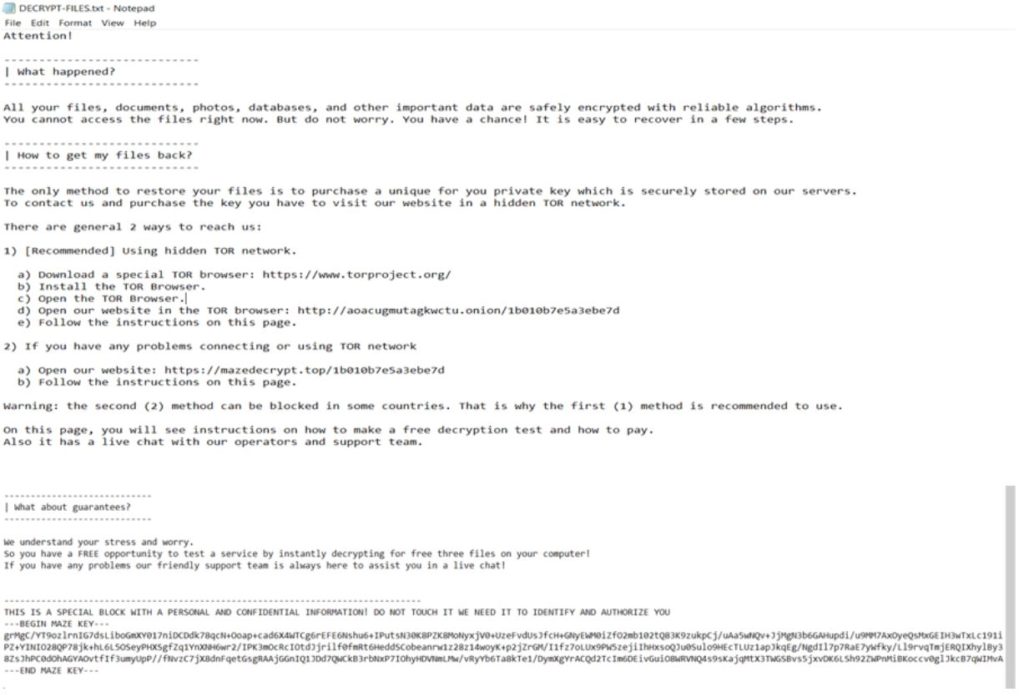

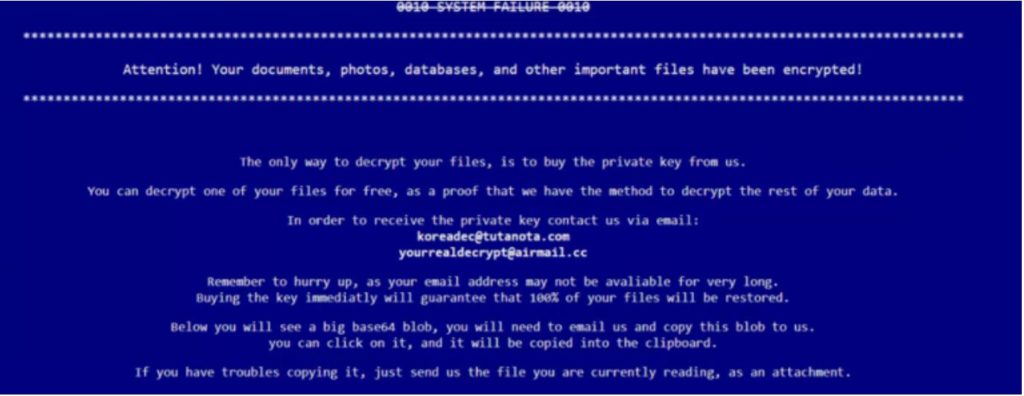

Maze fidye notu, dosyalarının şifrelendiğini ve nasıl ödeme yapılacağını açıklamakla kalmaz, aynı zamanda kullanılan şifreleme algoritmasının güçlü olduğunu söyleyerek hedefi algoritmayı araştırmaya teşvik eder. Saldırganların bunu yazmasının sebebi ise hedefin dosyalarını kurtarmaya yönelik çalışmasından ziyade zaman kaybetmeden ödemeleri hızlandırmak olabileceği belirtiliyor. Saldırganlar şifrenin çözülebildiğini kanıtlamak için ise hedefin üç dosyayı çözmesine izin vermektedir. Şifre çözme işleminin gerçekten işe yaradığını gören hedefin, saldırganlara ödeme yapma olasılığı böylelikle daha çok artmaktadır.

Ekteki not ise durumun ciddiyetini yinelemekte ve ödeme yapmak için saldırganlar ile nasıl iletişime geçileceği konusunda ayrıntılı talimatlar içermektedir.

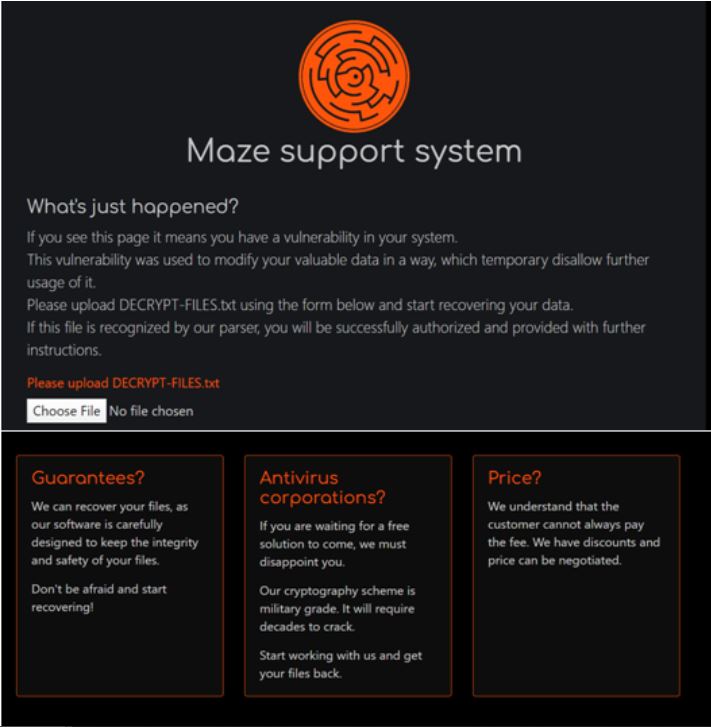

Nottaki ikinci seçenek ise kullanıcıyı hxxp://mazedecrypt.top/1b010b7e5a3ebe7d web sitesini ziyaret etmeye teşvik eder. Web sitede bizi, kullanıcıya ödeme yapmanın doğru bir karar olduğunu güvence vermek için yatıştırıcı mesajlar karşılıyor.

Web sitesi hedeften, saldırganların hedefi tanıması için “DECRYPT-FILES.txt” dosyasını yüklemesini ister. Şifre çözme için herhangi bir ücret belirtilmez, bunun yerine hedef ile pazarlık yapılması istenir.

Ödeme konusunda anlaşılırsa tarafınıza şifreyi açabileceğiniz bir anahtar verilir. Her zaman söylediğim gibi ödemeyi yaptıktan sonra tarafınıza verilen anahtar doğru anahtar olmayabilir, hiç anahtar verilmeyedebilir. Bu aşamada uzmanlar ile görüşülmesini öneriyorum.

Artık görüyoruz ki saldırganlar başka bir boyuta geçiyor ve verilerimizi şifrelemeyi geçiyor, public etme (kamuya açıklama) gibi şeylerle de tehdit ediyor.